詳細検索

いずれかのカテゴリを選択すると、より細かい検索が可能です。

カテゴリ

ジャンル

キーワード

アーティスト名

アイテム名(商品名)

トラック名(曲名)

レーベル

規格品番

SKU

ジャンル

キーワード

アーティスト名

アイテム名(商品名)

トラック名(曲名)

レーベル

規格品番

SKU

ジャンル

キーワード

アイテム名(商品名)

トラック名(曲名)

レーベル

規格品番

SKU

ジャンル

キーワード

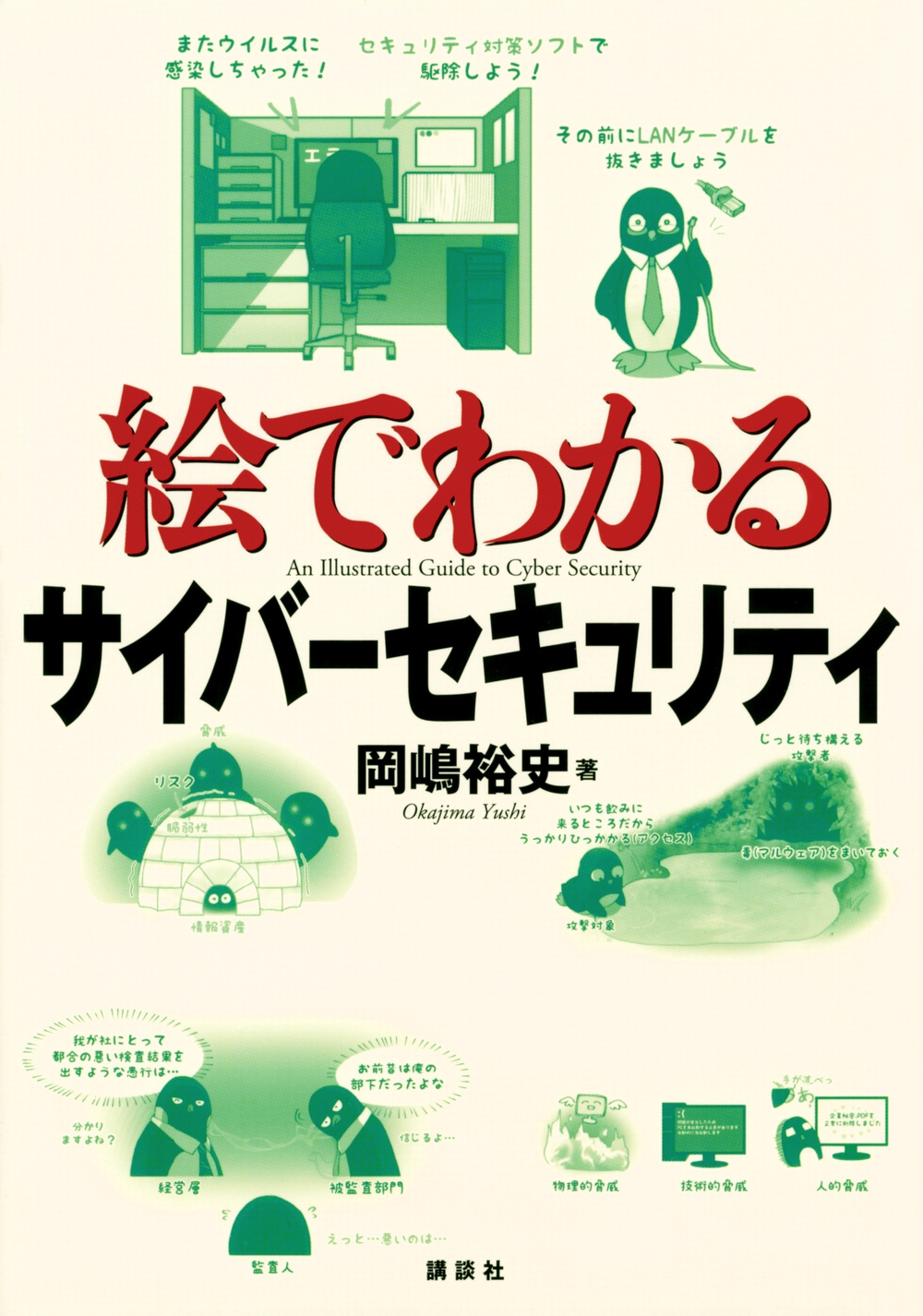

タイトル(商品名)

著者

出版社

SKU

発売日

国内輸入区分

その他

ジャンル

キーワード

タイトル(商品名)

監督、監督脚本

主演、出演、声の出演

規格品番

SKU

ジャンル

キーワード

アーティスト名

アイテム名(商品名)

トラック名(曲名)

レーベル

規格品番

SKU

ジャンル

キーワード

タイトル

本文

コンテンツタイプ

掲載日

タグ

結果表示順

表示件数